CSO必读:2022年端点安全的五大趋势

根据Absolute的最新发布的《2021年端点风险报告》,面对疫情的反复无常和远程办公的常态化,2022年82%的CISO已经重新评估和调整了安全策略,为居家办公和虚拟团队所需的端点安全提供防护,但由于大量企业的端点安全“负债”过多,且企业网络攻击面急速扩大,端点安全已经成为2022年企业安全的主要痛点和热点之一。

调查还发现,76%的IT安全决策者表示他们的企业在2021年对端点安全的投资和使用有所增加。同时,随着企业CISO对端点安全的投资增加,企业正在发现端点安全中以前未知或未修补的漏洞(安全债),这些漏洞使企业更容易遭到网络攻击。此外,根据报告,过度配置的端点也会成为安全短板,使它们与根本没有任何安全措施的端点一样容易受到攻击。

哪些端点安全趋势最重要

对于CISO及其团队而言,在2022年端点安全方面不乏可能的追求方向。大多数企业明确表示将加速端点安全投资,确保业务成果,这是一个很好的趋势和起点,成功的端点安全案例将为CISO在2022年及以后几年中持续赢得相关预算奠定基础。要想实现这一目标,企业安全负责人们2022年需要重点关注以下五个端点安全趋势:

01、零信任安全对端点安全的贡献在2022年加速

零信任安全或零信任网络访问(ZTNA)框架已经成为全球企业和政府机构网络安全投资的主要驱动力,这同时也将在2022年推动端点安全市场的发展。Ericom今年早些时候发布的零信任市场动态调查发现,80%的组织计划在不到12个月的时间内实施零信任安全,83%的受访者认为零信任对于他们正在进行的业务具有战略意义。

Ericom的零信任调查证实,网络安全投资既是一项业务决策,又是一项运营决策。在投资建设下一代业务驱动的网络安全基础设施时,企业需要确保零信任与身份访问管理(IAM)、网络安全和web安全的投入与这一目标保持一致。后三者对于保护IT基础设施、基于运营的系统以及保护客户和渠道的身份和数据至关重要。

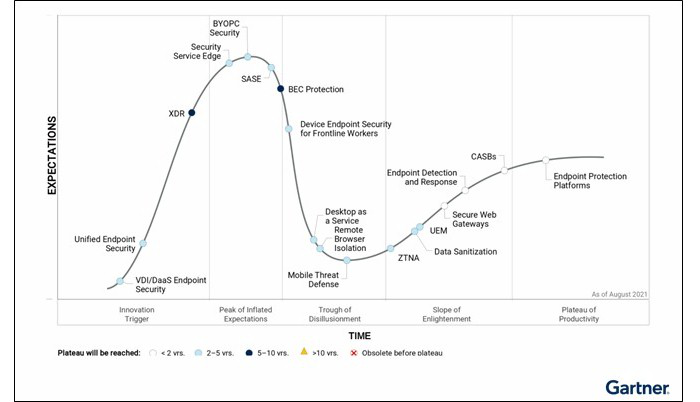

根据Gartner最新的端点安全炒作周期(上图),EDR、EPP已经进入平台期,而UEM也即将成熟。与此同时,当前的ZTNA零信任应用已经改进了用户体验,增加了定制灵活性,并改进了基于角色的适应性,与端点安全的整合时机已经成熟。Gartner还指出:“基于云的ZTNA产品还提高了可扩展性和易于采用性。”Absolute Software对NetMotion的收购是一个风向标,表明2022年端点安全合并和收购将变得活跃,因为安全供应商希望将独特的优势结合到统一平台中,CISO需要这些平台来改善整个企业的端点安全。

02、CISO将更多地关注从UEM开始整合端点系统

在少花钱多办事的预算压力下,很多CISO希望在走向零信任道路的同时,能够整合他们的安全技术堆栈并为新技术节省预算。统一端点管理(UEM)可以在零信任安全(ZTNA框架)内统一身份、端点安全和远程访问,这非常符合CISO们的需求。与ZTNA一样,过去12个月UEM市场出现了快速创新,目标是降低合规与安全风险。UEM的优势包括简化跨多个移动设备和平台的持续操作系统更新、支持设备管理以及拥有能够支持各种设备和操作系统的架构。

企业CISO们常提到的UEM的另一个优点是自动化修补和策略与配置管理。UEM市场的领导者包括Ivanti,其平台通过先进的统一端点管理功能在行业内领跑。此外,Ivanti还为客户提供集成到其UEM平台中的安全解决方案,包括移动威胁防御(MTD)和无密码多因素身份验证(零登录)。其他值得关注的UEM供应商包括Blackberry、Citrix、IBM、Microsoft和Sophos。

03、自愈端点将在2022年迎来爆发年

组织正在加速采用自修复(自愈)端点平台,实现更具弹性、持久性的端点安全性,以提供更好的可见性和控制。来自医疗、保险、金融服务和制造业的CISO们表示,自愈端点是2022年网络安全投资的重中之重,因为它有望提升IT和网络安全运营的规模、安全性和速度。

自愈端点具有自我诊断功能,当与自适应智能相结合时,可以识别破坏企图并立即采取行动阻止它们。自愈端点随后会自行关闭,重新检查所有操作系统和应用程序版本控制,包括补丁更新,并将自身重置为优化的安全配置。所有这些活动都在没有人为干预的情况下发生。Absolute Software、Akamai、Blackberry、思科的自愈网络、Ivanti、Malwarebytes、McAfee、Microsoft 365、Qualys、SentinelOne、Tanium、Trend Micro、Webroot和许多其他公司都声称他们的端点可以自动自我修复。

04、人工智能、行为分析和固件嵌入式技术重新定义端点管理

基于固件嵌入式连接的自修复端点安全技术不会被从PC端点中删除(即使重装系统),结合它们对端点设备的实时可见性和控制,使它们成为端点创新的一个重要方向。

端点安全的另一个创新者是Ivanti,其基于AI的Neurons平台依靠机器人来实时识别异常和威胁追踪,从而消除过程中的威胁。Neuron的设计目标之一是改进IT服务管理(ITSM)和IT资产管理(ITAM),以便IT团队可以全面了解从云到边缘的IT资产。第三个创新案例是Microsoft Defender 365,它依靠基于行为的检测和机器学习来实现自愈端点。Microsoft Defender 365会持续扫描Outlook 365中的每个工件,关联来自电子邮件、端点、身份和应用程序的威胁数据,是最先进的自修复端点之一。当发生可疑事件时,自动调查结果会将潜在威胁分类为恶意、可疑或未发现威胁。Defender 365然后采取自主行动来修复恶意或可疑工件。

05、企业将利用人工智能和机器学习来对抗勒索软件

2021年是勒索软件攻击有记录以来最严重的一年,高校和医院是全球受攻击最严重的组织。攻击者优先考虑教育和医疗机构,是因为二者的网络安全预算最少,防御最弱。根据Sonic Capture Labs的2021Sonicwall网络威胁报告,2021年前六个月,全球勒索软件数量达到创纪录的3.047亿次企图攻击,超过了2020年全年的3.046亿次企图攻击。一些备受瞩目的勒索软件攻击,包括Colonial Pipeline、Kaseya和JBS Meat Packing,都表明攻击者开始将攻击重点转向大规模破坏,以获取更多的加密货币赎金。当CISO依靠传统的基于清单的方法来保护端点时,很难确保所有补丁更新都被及时部署到每个端点设备上。

到2022年,CISO和安全团队将不再主要依赖基于资产的安全方法,而是更多采用基于人工智能和机器学习的方法,利用监督机器学习算法和卷积神经网络,结合机器人技术,企业安全团队能比任何基于资产识别的方法都更快地识别数据异常。机器人可以识别那些端点需要更新及其可能的风险级别,利用最新和历史数据来识别特定端点设备需要的特定补丁更新和开发优先级。

2021年微软收购RiskIQ,以及Ivanti收购RiskSense预示着2022年端点安全领域将进行进一步的并购,重点目标是挫败勒索软件攻击。Ivanti通过收购RiskSense以及RiskSense的漏洞情报和漏洞风险评级,获得了最大、最多样化的勒索软件攻击数据集。RiskSense的风险评级涉及数据驱动的补丁管理,根据威胁情报、野外利用趋势和安全分析师验证等因素对对抗性风险进行优先级排序和量化。使用机器人通过识别威胁和风险并确定其优先级来自动进行补丁管理是很有吸引力的,CrowdStrike、Ivanti和Microsoft是该领域的领先供应商。

2022年聚焦端点安全

提高端点安全性是所有企业、政府和机构2022年的重要网络安全目标。在未来12个月内,刺激网络安全投资的企业网络攻击案例将变得更加密集和严重。网络威胁正变得更加巧妙、具有欺骗性且难以识别。组织如何为端点安全分配预算,才能有效识别对业务产生最大影响的攻击矢量?这将是一个更具挑战性的任务。

一切努力、研发和投资都是为了企业业务被中断之前及时遏制勒索软件的潜在威胁。无论是零信任安全、基于身份的安全边界都是如此。另一个值得注意的趋势是机器身份的暴增,Forrester预计其增长速度是人类身份的两倍,这是每个组织在未来12个月内必须面对的规模挑战。对于端点安全而言,2022年将是充满挑战和机遇的一年,大量企业将在保护端点(无论是机器还是人类身份)方面积累丰富而宝贵的经验教训。