微星固件签名私钥泄露,影响整个PC生态系统

微星(MSI)拒付赎金后,其固件签名私钥和英特尔的OEM私钥遭勒索软件组织泄露,包括联想、英特尔、微星、超微等多家PC设备和半导体巨头受到影响。

微星国际(MSI)是一家开发和销售计算机(笔记本电脑、台式机、一体机、服务器等)和计算机硬件(主板、显卡、PC外围设备等)的跨国公司。

该公司在4月初证实遭Money Message勒索软件组织攻击,后者宣称已经窃取了该公司的一些源代码,并要求微星支付400万美元用于赎回或删除泄露数据。

在网络攻击事件发生后,微星敦促“用户仅从其官方网站获取固件/BIOS更新,而不是使用来自官方网站以外来源的文件。”

MSI固件签名密钥和英特尔OEM私钥泄露

近日,Money Message集团表示,由于微星选择拒绝支付赎金,已经开始发布被盗的微星数据。

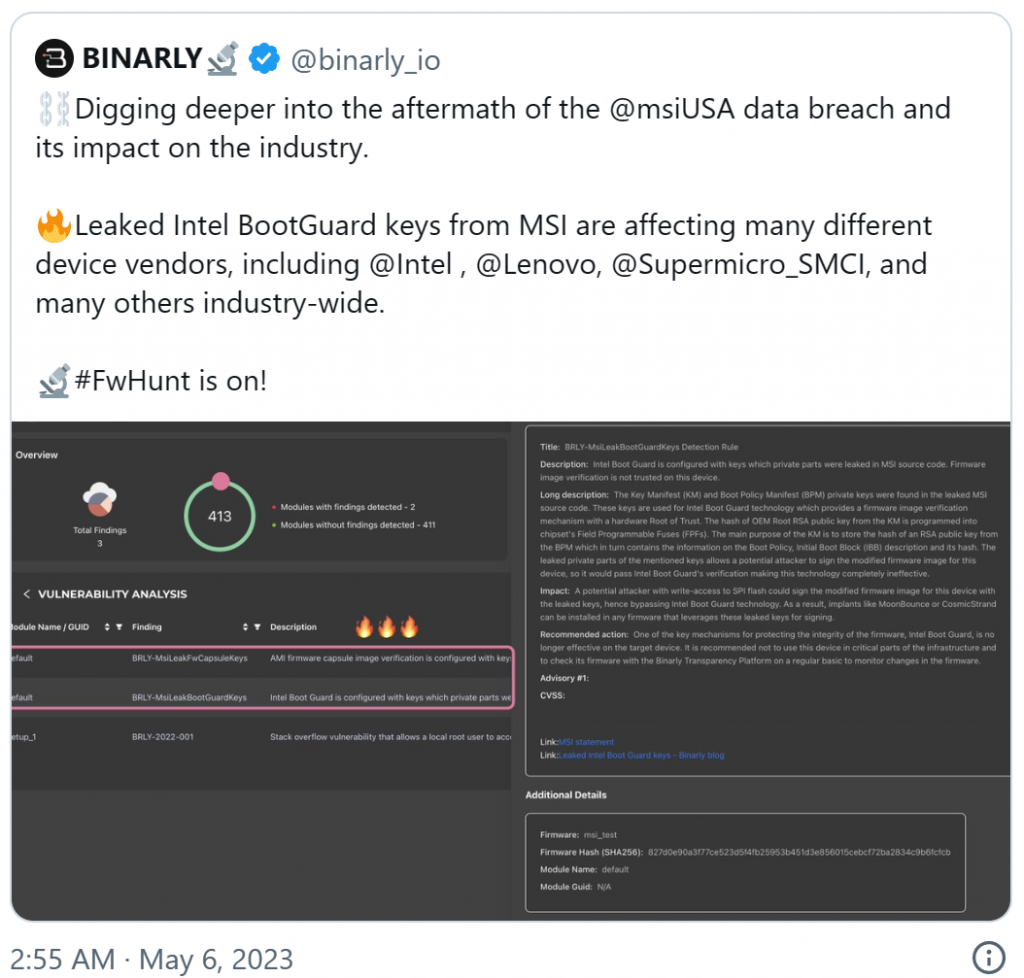

固件供应链安全公司Binarly分析了已经公开泄露的源代码,发现其中包含了57个微星用的固件映像的私有代码签名密钥,以及116个微星产品上使用的Intel Boot Guard的私有签名密钥。

这意味着什么?

显然,鉴于微星此前曾警告客户仅从其官方网站获取固件/BIOS更新,这表明该公司担心攻击者可能会编译恶意更新并使用被盗密钥对其进行签名。但值得重视的是,攻击者也可以用这些私钥签署其他恶意负载,从而有效地绕过防病毒解决方案。

无论是泄露的英特尔OEM私钥清单(KM)还是启动策略清单(BPM)密钥,都可用于对恶意固件映像进行签名,以通过英特尔启动卫士的验证。(英特尔启动防护可防止计算机运行未使用原始设备制造商的数字签名签名的固件/UEFI映像,相应的公钥则由制造商写入到系统的芯片组中。)