超过1万台思科设备遭受IOS XE零日漏洞攻击

据威胁情报公司VulnCheck的最新报告,思科ISOXE软件近日曝出的高危零日漏洞(CVE-2023-20198)已被广泛利用,攻击者针对那些启用了Web用户界面且还提供HTTP或HTTPS服务器功能的Cisco IOS XE系统。

VulnCheck扫描了面向互联网的Cisco IOS XE Web界面,发现已经有数千台受感染的主机。该公司还发布了一款扫描仪来检测受影响设备上的恶意植入。

“思科掩盖了这一事实,没有提及数千个面向互联网的IOSXE系统已被植入恶意软件。这很糟糕,因为IOSXE上的特权访问可能允许攻击者监控网络流量、进入受保护的网络并执行任何数量的操作,实施中间人攻击。”VulnCheck首席技术官Jacob Baines说道:

“如果您的企业使用IOSXE系统,则务必确定系统是否已受到入侵,并在发现恶意植入后采取适当的缓解措施。虽然补丁尚未可用,但您可以通过禁用Web界面和立即从互联网上删除所有管理界面来缓解攻击。”

据Bleepingcomputer报道,VulnCheck只扫描了Shodan/Censys上列出的大约一半设备,但已对大约1万个被植入的系统进行了指纹识别。

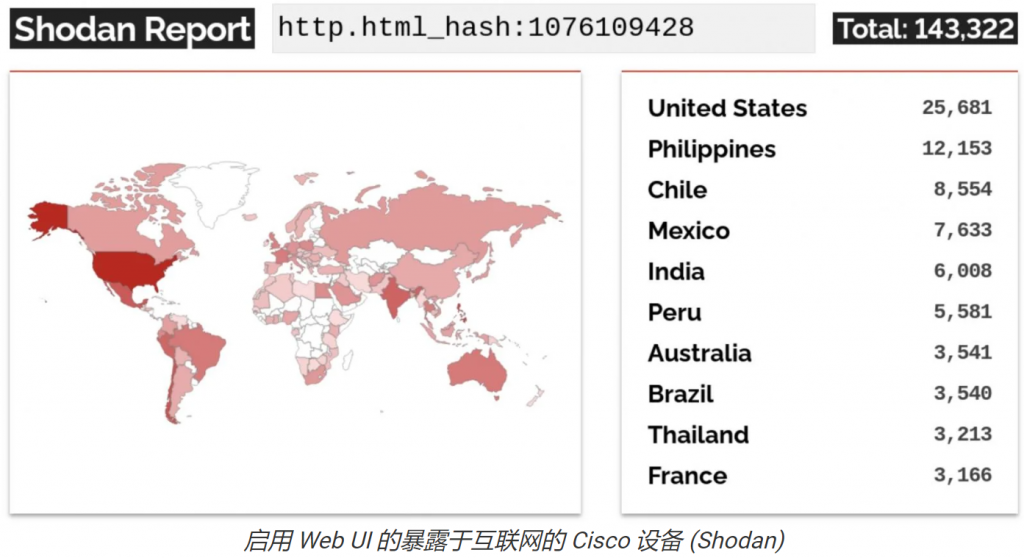

Aves Netsec首席执行官Simo Kohonen发布的数据(下图)显示,用Shodan可搜索到14万个暴露在互联网上的启用了Web UI的思科设备:

缓解措施

周一,思科披露,未经身份验证的攻击者可以利用IOS XE零日漏洞获得完全管理员权限,并远程完全控制受影响的思科路由器和交换机。

思科警告管理员在所有面向互联网的系统上禁用易受攻击的HTTP服务器功能,直到有补丁可用。

思科技术支持中心(TAC)收到有关客户设备异常行为的报告后,于9月底检测到了CVE-2023-20198攻击。这些攻击的证据可以追溯到9月18日,当时观察到攻击者创建了名为“cisco_tac_admin”和“cisco_support”的本地用户帐户。

此外,攻击者还利用CVE-2021-1435漏洞和其他未知方法部署恶意植入程序,使他们能够在受感染设备上的系统或IOS级别执行任意命令。

因此,思科向管理员发出“强烈建议”,查找与此威胁相关的恶意活动最近创建的用户帐户。

9月份,思科还曾提醒客户修补其IOS和IOS XE软件中的另一个零日漏洞(CVE-2023-20109),该漏洞也是攻击者在野外攻击的目标。

参考链接: