钓鱼邮件的最佳防御:内部众包

近日,苏黎世联邦理工学院的研究人员完成了一个涉及14733名参与者,为期15个月的大规模网络钓鱼研究项目,并得出了一些令人惊讶的发现,这些发现与之前安全行业用来指导实践的研究结果相矛盾。

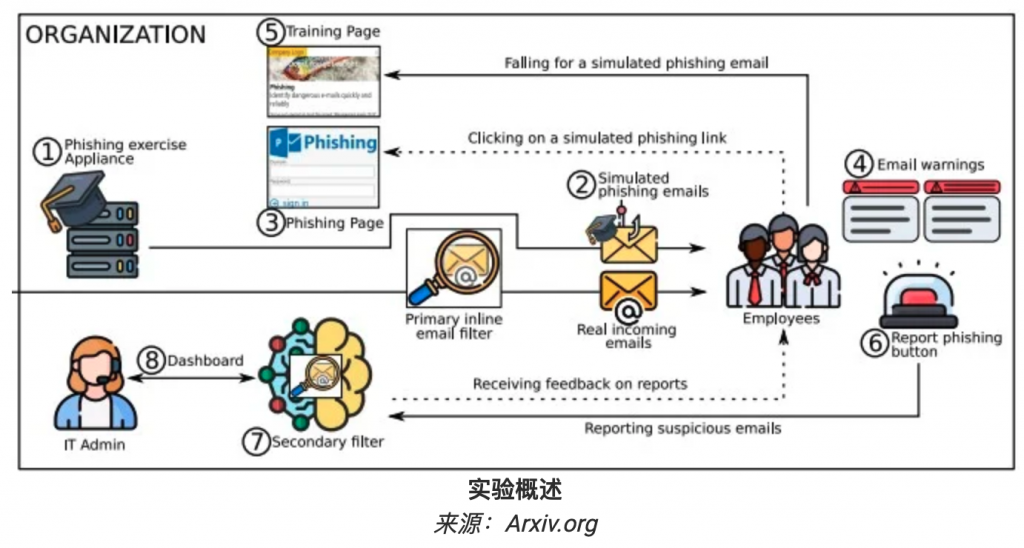

测试中,研究人员向参与者的常规工作电子邮箱发送了模拟的网络钓鱼电子邮件,并部署了一个电子邮件客户端按钮,使他们能够轻松报告可疑电子邮件。

该研究的四个目标是确定:

- 哪些员工容易被网络钓鱼?

- 漏洞如何随时间演变?

- 嵌入式培训和警告的有效性如何?

- 员工是否可以做任何事情来帮助网络钓鱼检测?

性别无关

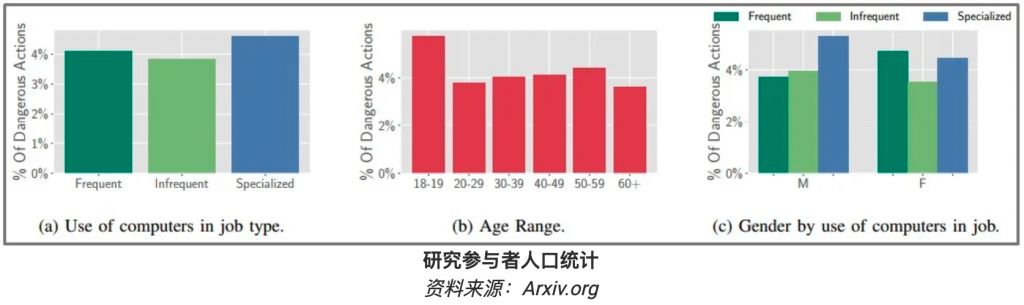

人口统计数据多种多样,使研究人员能够研究哪些才是用户被网络钓鱼的决定因素。

与现有研究相矛盾的一项发现是:性别与网络钓鱼易感性无关。

相反,该研究发现,年轻人和老年人更容易点击网络钓鱼链接,因此年龄是一个关键因素。

此外,与那些不需要计算机来完成日常工作的人相比,那些使用专门软件执行重复性任务的人更容易陷入网络钓鱼陷阱。

重复点击

先前的研究中强调的所谓“重复点击者”再次中招,30.62%的在此前测试中曾打开过钓鱼电子邮件的受试者,再次点击了本次测试中的钓鱼邮件。此外,在执行危险操作(启用宏、提交凭据)的人员中,有23.91%的人执行了不止一次。

研究中的一个有趣发现是,不断暴露于网络钓鱼的员工迟早会中招,因为32.1%的研究参与者至少点击了一个危险链接或附件。

这一发现强调了企业部署有效的电子邮件安全和反网络钓鱼过滤器的重要性,因为即使是安全意识较强的员工,持续暴露也会导致其麻木和冒险行为。

培训被高估

研究发现对可疑电子邮件的警告是有效的,但随着警告消息变得更加详细,这种效果并没有增加,这是一个新发现。

与通常的安全实践背道而驰的一项发现是,研究人员发现模拟网络钓鱼练习中的自愿嵌入式培训是无效的。

“有趣的是,与之前的研究结果和常见的行业实践相矛盾,我们发现模拟网络钓鱼练习和自愿嵌入式培训(即员工不需要完成培训)相结合,不仅没有提高员工的网络钓鱼免疫力,反而会让员工更容易受到网络钓鱼的影响”,研究论文解释道。

企业内部众包方式可行

接受测试的公司员工在他们的电子邮件客户端上有一个“报告网络钓鱼”按钮以报告可疑邮件。

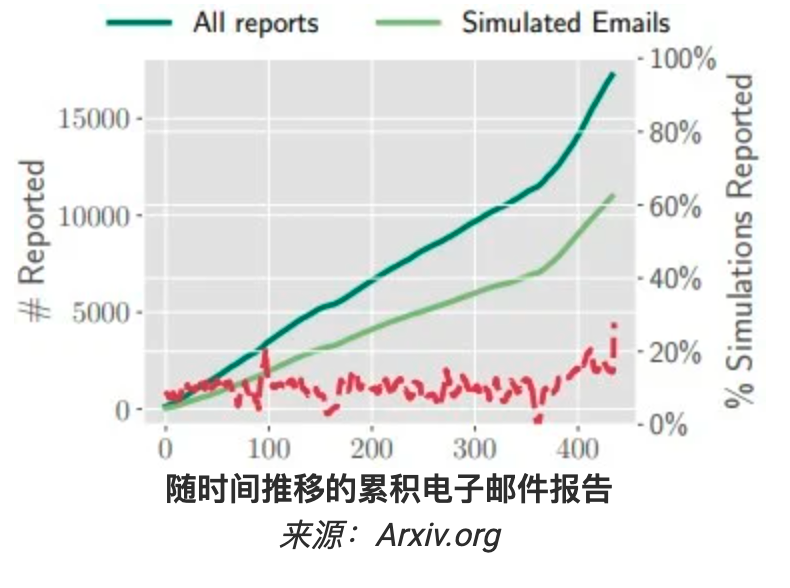

研究发现,90%的员工报告了6封或更少的可疑电子邮件,但在整个实验过程中,有些员工始终非常活跃。

因此,研究人员得出结论,一部分员工没有“报告疲劳”,这表明众包反网络钓鱼工作是可行的。

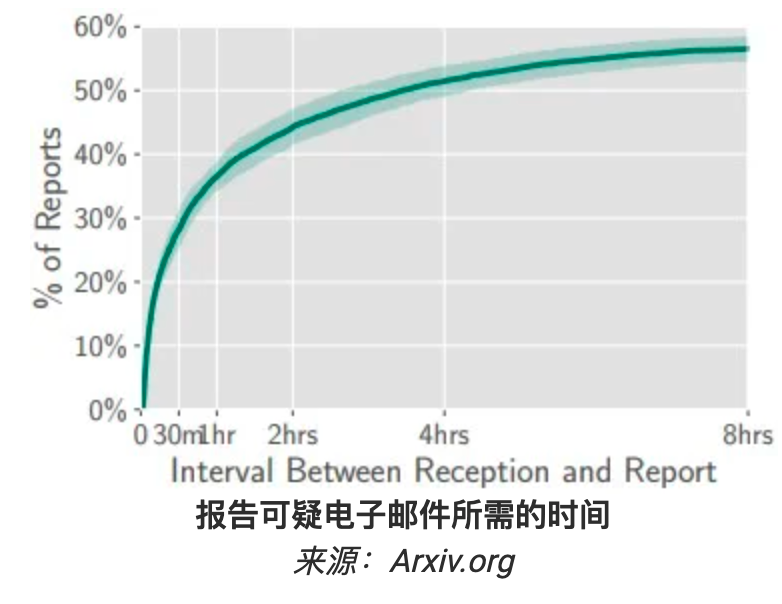

在此类系统的有效性方面,分析师研究了反应时间和标记准确性。

用户报告网络钓鱼的准确率为68%,垃圾邮件的准确率为79%,而最多产的报告者的准确率超过80%。

报告钓鱼邮件所需时间方面,5分钟内提交的占总量的10%,半小时内提交的占总量的35%。

“如果将这些数字应用到一家拥有1000名员工的假设公司,其中100人成为网络钓鱼活动的目标,我们将收到8到25份员工电子邮件报告——其中一次发生在5分钟内的概率很高,而更多报告在30分钟内提交”该论文详细说明。

这些发现表明,利用全公司范围内(安全意识较高用户)的众包网络钓鱼检测服务可以显著降低网络钓鱼攻击的威胁。

同样重要的是要注意,这样的系统不会因此产生大量的工作量,因此实施众包网络钓鱼保护的公司不会产生太多额外的负担。

最后,网络钓鱼是一个复杂的议题,涉及许多超出此类研究范围的关键因素,因此该调研中的这些发现和结论仅供参考,不能作为判断网络钓鱼防御策略的具体证据或普遍适用的规则。

然而,考虑到网络钓鱼在现代网络攻击中依然发挥着核心作用,人们应该在这些发现的基础上进一步试验,开发出更有效的反网络钓鱼措施。