剧情反转!LockBit死灰复燃,向FBI宣战

在遭受英美等国执法部门的致命打击后,“勒索软件之王“LockBit在不到一周的时间内死灰复燃,重新启动了勒索软件业务,公布了新的数据泄露站点,并威胁将把更多西方政府部门放入攻击名单。

LockBit创始人在“复活声明“中揭露FBI仓促发动的这次执法行动是“狗急跳墙”,因为LockBit的加盟组织在一次攻击中掌握了美国前总统特朗普的敏感信息。

LockBit死灰复燃

上周六,LockBit创始人宣布恢复勒索软件业务,并发布了“复活声明”公告,承认由于“个人疏忽和不负责任”导致执法部门的“Cronos行动”中严重扰乱了其活动。

LockBit创始人在声明中复盘了遭受攻击的原因,声称由于“偷懒“没有及时更新存在漏洞的系统,另外不排除执法部门还利用了零日漏洞。LockBit创始人还推测其他RaaS勒索软件组织(LockBit的竞争对手)可能也已遭到执法部门入侵。

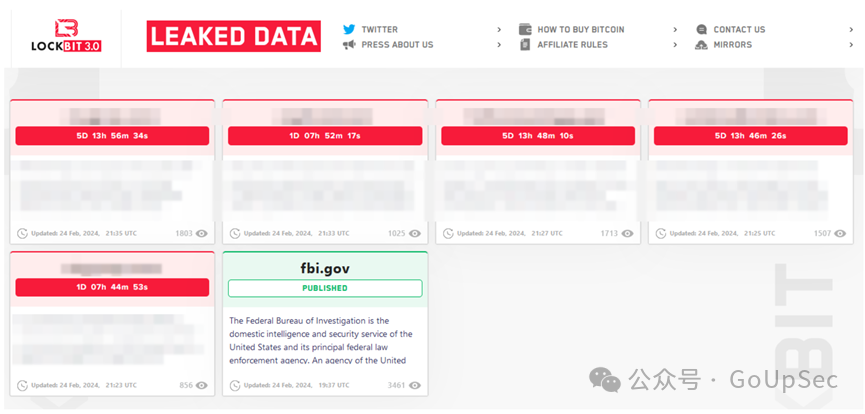

LockBit创始人在声明中宣布将保留LockBit品牌名称,并将数据泄露网站转移到一个新的.onion地址,该地址列出了五个受害者的信息,并附上了数据泄露倒计时计时器。

重新启动的LockBit数据泄露网站显示了五个受害者 资料来源:BleepingComputer

一个致命的PHP漏洞

2月19日,多国联合执法机构突袭了LockBit的基础设施,缴获了34台服务器,这些服务器用于托管数据泄露网站及其镜像、从受害者窃取的数据、加密货币地址、解密密钥和附属机构面板。

在被“清剿“之后,LockBit立即确认了攻击,并表示他们只损失了运行PHP的服务器,而没有运行PHP的备份系统则完好无损。

LockBit创始人在声明中表示,执法部门(声明将其统称为FBI)入侵了两台主服务器,“因为金迷纸醉长达5年,我变得非常懒惰。”

“由于我个人的疏忽和不负责任,没有及时更新PHP。”LockBit创始人说道:“遭到入侵和接管的聊天面板服务器以及博客服务器运行的是PHP8.1.2,并可能被执法机构利用CVE-2023-3824漏洞进行攻击。”LockBit表示已经更新了PHP服务器,并宣布将奖励任何找到最新版本漏洞的人。

FBI仓促出击与特朗普数据泄露有关

LockBit创始人还推测“FBI”仓促入侵其基础设施的原因与特朗普和美国大选有关:

1月份LockBit联盟组织针对富尔顿县的勒索软件攻击有可能泄露了美国前总统唐纳德·特朗普的敏感信息,这些信息可能会影响即将到来的美国大选。

LockBit创始人认为,潜伏在其系统中的FBI在尚未掌握逮捕创始人和主要合伙人重要线索时提前发动攻击,是为了“封锁消息”,阻止特朗普的文件被泄露。

在声明中,LockBit直接向FBI宣战,声称将通过“更频繁地攻击政府部门”,迫使“FBI”展示其是否有能力(继续)攻击LockBit。

FBI夸大战果?

在“Cronos行动”期间,执法机构宣称获取了超过1000个解密密钥。但LockBit声称FBI仅从“未保护的解密器”中获取了密钥,仅占LockBit整个运营期间生成的大约4万个解密器的2.5%。

LockBit声称这些“未保护的解密器”没有启用“最大解密保护”功能,通常由只索取2000美元赎金的低级联盟组织使用。

LockBit宣称将取消自动试用解密,所有试用解密和解密器的发放仅在手动模式下进行。“在下一次可能发生的攻击中,FBI将无法免费获得任何一个解密器。”声明说道。

Lockbit还计划升级其基础设施的安全性,将附属机构面板托管在多个服务器上,根据信任级别为其合作伙伴提供不同副本的访问权限。

“由于面板更加去中心化,自动模式下没有试用解密,每个公司的解密器得到最大保护,被黑的可能性将大大降低”-LockBit

LockBit的长篇声明看起来像是试图修复受损的“声誉”,该团伙遭受了沉重打击,即使设法恢复服务器,短时间内也很难取得附属机构的信任。

参考链接: